良い投げかけだと思い、参加してきました。

多層防御でソリューションを追加し、対応策を取った人達には、かなり共感が持てるはず。

噛みしめながら話を聞いていました。(私もそんなことをしてたので)

技術ではなく、考え方・進め方のアドバイスが本セッションの内容でした。

セキュリティ対策は、自社の特性を考え、費用対効果を踏まえた施策をする必要があり、特に「やるセキュリティ」・「やらないセキュリティ」を決断すること(≒経営判断)が大事だと思ってます。難しいですけどね。

(1)これまでの思考パターン

[セッションでの話]

各ユーザー企業では、いきなりシステム・ソフトウェアの対策から入りがち。

自社に何が起こるか、認識することから始めよう。

認識⇒予測⇒準備でようやく対策に入れるとのこと。

[私見]

セキュリティがわからない人や製品を売りたい側からは、「これを入れたら大丈夫!」

って言えたら良いし、言いたくなりますよね。でも、そんなものは世の中にないですから。

セキュリティの侵害の確率を減らしたり、被害発生迄の時間稼ぎは可能なので、各企業で守りたいものが何かを明確にして、セキュリティ対応策は取りたいものです。

難しいですが、これがあるから、セキュリティは考えごたえがあります。

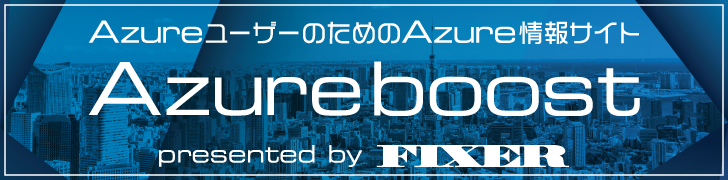

(2)被害事例を踏まえたポイント

[セッションでの話]

侵害されても事業継続できる仕組みを考えよう。キーワードは“収集”と“統合”。

ポイントは3つ:①継続可視化、②リアルタイム自動化、③報告

[私見]

これも各企業で何を守れば事業継続できるかを突き詰めた後の話ですね。

書くと簡単に見えるけど、継続的に堅実な体制を組むのは難しいですね。

①ログ監視等による継続可視化。

②何か問題があった場合のリアルタイム自動化(問題があったPCの自動切り離しなど)

③情報の一元管理。大企業だと情報が分散することもあるので、一元管理が必要。

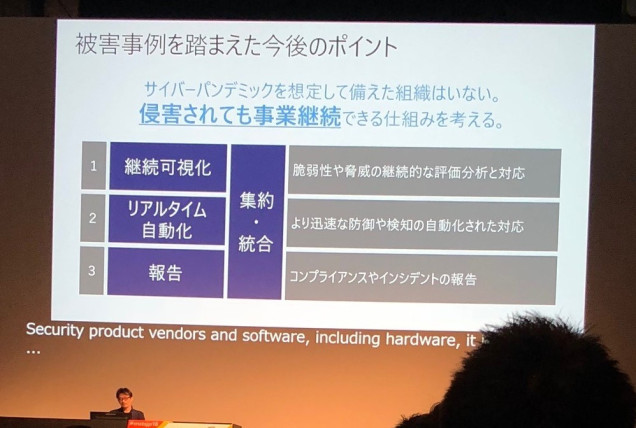

(3)考え方を変えてみる

「①モノを持たない、②社内は安全でない(ZeroTrust)、③侵入されたら即検知・対処」

これでセキュリティ対策を考えてみようと。

せっかちな人向けに言い換えると、このセッションで言いたかったことは……

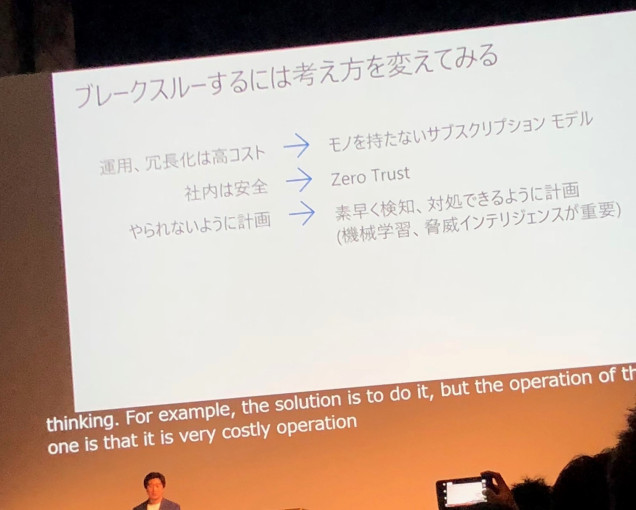

「セキュリティはAzureとMicrosoftへ」ってことでしょうか。

①セキュリティ対策の運用や侵害時を踏まえた冗長化はオンプレだと大変

⇒クラウド(Azureへ)

②社内は安全でないと考えたら、素早く検知・対処しよう

⇒③へ

③素早く検知、対処するには、ログの収集・統合と監視運用が大事。

⇒ログの統合はデータ量が大きいので、クラウドが向いてる(Azureへ)

⇒セキュリティ対策へ多額の投資をしているMicrosoft製品へ

<所感>

もともと私は、「毒を食らわば皿まで」という意識でMicrosoftどっぷりがセキュリティでは良いと考えています。(毒扱いしてすいません。Microsoftの方々。ただ世の中、Microsoftが悪くなくても、MicorsoftのせいにするSierが多いので、この表現が一般には共感得られるかな? と思いました。Microsoftが~~というと、客は仕方ないと思いやすかったりもします)

オンプレからクラウドへ移行しても、EndPoint(PC等)は残るので、Win10とAzureで相乗効果を出しながら、統合管理するのが最適なセキュリティ対策の1つだと考えています。

とはいえ、Microsoftは、クラウド好み、じゃなくて玄人(くろうと)好みのサービス案内・解説が多いし、製品が多種多様なんで、理解しづらいんですよね。

今回、久しぶりにセキュリティで刺激を受けたので、統合的なサービスを考えてみようと思います。どうなるかは、別途になります。

それでは、また。

![Microsoft Power BI [実践] 入門 ―― BI初心者でもすぐできる! リアルタイム分析・可視化の手引きとリファレンス](/assets/img/banner-power-bi.c9bd875.png)

![Microsoft Power Apps ローコード開発[実践]入門――ノンプログラマーにやさしいアプリ開発の手引きとリファレンス](/assets/img/banner-powerplatform-2.213ebee.png)

![Microsoft PowerPlatformローコード開発[活用]入門 ――現場で使える業務アプリのレシピ集](/assets/img/banner-powerplatform-1.a01c0c2.png)